Commission des lois constitutionnelles, de la législation et de l'administration générale de la république

Réunion du 9 novembre 2016 à 14h00

La réunion

La réunion débute à 14 heures 05.

Présidence de M. Dominique Raimbourg, président.

La Commission procède à l'audition de M. Bernard Cazeneuve, ministre de l'Intérieur, sur le traitement de données à caractère personnel relatif aux passeports et aux cartes nationales d'identité.

Monsieur le ministre, je vous remercie d'avoir accepté l'invitation de notre commission.

Comme vous le savez tous, chers collègues, un décret a été publié au Journal officiel le 30 octobre dernier, autorisant la création d'un traitement de données à caractère personnel relatif aux passeports et aux cartes nationales d'identité. Cette création d'un fichier de titres électroniques sécurisés (TES) suscite des inquiétudes, certaines fondées, d'autres relevant plutôt du fantasme – comme chaque fois que l'on parle de créer un fichier. Ainsi, la crainte est vive d'un piratage qui serait d'autant plus grave que le système est centralisé. L'éventuelle possibilité de mettre en relation des données d'identité et des données biométriques – la photo numérisée du visage, les empreintes digitales – inquiète également. Le débat a donc pris quelque ampleur.

C'est dans ces conditions que nous vous avons proposé, monsieur le ministre, de venir nous donner des explications. D'ailleurs, la Commission nationale de l'informatique et des libertés (CNIL) estime elle-même que, si le but de ce fichier est légitime, et quand bien même sa création relève non de la loi mais du règlement, un débat parlementaire est justifié. Nous nous retrouvons donc aujourd'hui, mais c'est un premier temps, puisque vous avez demandé aux présidents respectifs de nos deux chambres l'organisation d'un débat plus ample en séance.

Nous aurons donc l'occasion d'en reparler. Je le précise car cela a son importance. Tout d'abord, cela signifie qu'un véritable débat s'ouvre. Ensuite, comme nous sommes soumis à des contraintes horaires très strictes – à quinze heures, vous devez participer à la séance des questions d'actualité au Gouvernement, et je crois savoir qu'une question doit précisément être posée sur ce sujet –, ceux qui n'auront pu s'exprimer aujourd'hui sauront qu'ils pourront le faire lors du débat qui aura lieu dans l'hémicycle.

Monsieur le président, mesdames et messieurs les députés, je veux tout d'abord dire ma totale disponibilité pour le Parlement, sur ce sujet comme sur tous les autres. S'il ne m'est pas possible, en raison de contraintes horaires, de répondre aujourd'hui à la totalité de vos questions, je reviendrai aussi souvent que vous le souhaiterez pour le faire.

Comme vous le savez, je suis très désireux d'un débat parlementaire sur la question qui nous occupe aujourd'hui, pour confronter les points de vue, apporter des réponses précises et dissiper un certain nombre d'ambiguïtés. Un débat rigoureux comme le souhaitent tous les parlementaires ici présents permet aussi d'éclairer nos concitoyens. Et s'il permet en outre d'améliorer encore le contenu des textes réglementaires, bien entendu, nous le ferons volontiers.

Ce sujet est des plus sérieux. Il appelle donc la plus grande rigueur et la plus grande précision – mais je sais que votre Commission l'aborde dans cet esprit. J'ai pu apporter de premières réponses dans l'hémicycle à l'occasion de questions au Gouvernement, mais il m'est apparu indispensable de les compléter, aujourd'hui, à l'occasion de cette réunion et, ensuite, dans le cadre du débat parlementaire qui aura lieu.

Avant toute chose, je veux rappeler le contexte dans lequel ce décret a été pris.

Ce contexte, c'est celui d'un projet structurel, le plan « Préfectures nouvelle génération » (PPNG), destiné à mettre fin, dans les préfectures et les sous-préfectures, à la révision générale des politiques publiques (RGPP). J'ai largement eu l'occasion de présenter cette réforme. J'ai fait plusieurs communications en Conseil des ministres, notamment le 16 décembre 2015, date à laquelle j'ai indiqué les objectifs que nous visions, c'est-à-dire la modification en profondeur des modalités d'instruction des demandes de titres, dont les titres d'identité et de voyage que sont les cartes nationales d'identité (CNI) et les passeports, et le renforcement de la lutte contre la fraude aux documents d'identité. J'ai également exposé dans le détail cette réforme structurelle à la représentation nationale à l'occasion de l'examen du projet de loi de finances initiale pour 2016.

Cette réforme est donc effectivement présentée depuis plusieurs mois. Elle a pour objectif de rompre avec la RGPP en sortant de la logique du « rabot » budgétaire, grâce à deux axes structurants et complémentaires.

D'une part, il s'agit de confier l'instruction des demandes de certificats d'immatriculation, de permis de conduire, de CNI, non plus à 250 sites préfectoraux, préfectures ou sous-préfectures, mais à 58 centres d'expertise et de ressources titres (CERT), dont j'ai annoncé la localisation et reprécisé les missions dès le 24 février dernier à Châlons-en-Champagne, avant d'indiquer que le dispositif avait vocation à être étendu aux outre-mer, notamment aux Antilles et à la Guyane, où je me suis rendu il y a un mois. Cette réforme, qui a fait l'objet d'une discussion étroite et de grande qualité avec les organisations syndicales du ministère, permettra de recréer 700 emplois dans les préfectures et sous-préfectures.

J'ai également indiqué que je souhaitais que cette réforme puisse s'inscrire dans le processus de simplification et de modernisation du service public de l'État engagé par le Gouvernement. Nous révolutionnons la délivrance des titres en offrant de nouveaux télé-services aux citoyens grâce à la dématérialisation.

Je veux en effet permettre aux Français d'effectuer une pré-demande en ligne de chacun de leurs titres et de les renouveler plus rapidement, je veux améliorer la sécurité des titres que nous leur délivrons, et à travers eux, sécuriser leur identité. La sécurité de l'identité de l'usager, dans le cadre de la simplification d'une procédure, est pour moi un service public essentiel, que les Français ont le droit d'exiger de l'État. Se faire usurper son identité est un préjudice qu'il faut d'autant moins sous-estimer que cette usurpation peut servir à des actions criminelles, et qui mérite que l'État s'attache à le combattre.

Aujourd'hui, quelle est la situation ? Je veux être extrêmement précis. Nous disposons de deux traitements automatisés de nos titres d'identité et de voyage.

Nous avons, d'un côté, une très vieille application – elle date de 1987 – qui, n'ayant jamais été modernisée, est très obsolète : le fichier national de gestion (FNG). Cette application a été élaborée avec un langage informatique appelé Cobol, forcément l'un des plus vieux langages informatiques puisque cette application date d'il y a plus de trente ans. Elle permet de gérer les CNI avec des éléments relatifs aux demandeurs, qui sont récupérés par les agents de mairie, qui les transmettent ensuite sous format papier aux agents préfectoraux. Il n'y a donc aucune dématérialisation. Cette application pose deux problèmes : d'une part, une difficulté de maintenance, liée à l'obsolescence du langage Cobol ; d'autre part, l'impossibilité d'un échange dématérialisé des dossiers des demandeurs de CNI entre les mairies, où ils sont recueillis, et les futurs CERT, qui vont instruire les titres dans le cadre du plan « Préfecture nouvelle génération ». Dès lors, nous avions besoin, pour tenir les promesses de ce plan, de nous doter d'une nouvelle application pour traiter les CNI, en rapprochant leur processus de délivrance de celui, beaucoup plus récent, maintenant éprouvé depuis huit ans, des passeports biométriques.

D'un autre côté, nous nous sommes précisément dotés en 2008, dans le cadre d'une réforme européenne, d'une application moderne appelée TES. Elle permet, conformément à la réglementation européenne, d'instruire les passeports biométriques, et offre une modalité de transmission dématérialisée des demandes de titres entre les agents de mairie et les agents de préfecture.

Dès lors, nous avons fait le choix, assez simple en définitive – le plus économe par ailleurs, mais j'y reviendrai –, de greffer le logiciel traitant des CNI au logiciel, conforme au droit en tous points, jusqu'alors réservé aux passeports, pour offrir aux détenteurs de la carte d'identité cette technologie que nous maîtrisons parfaitement. Ainsi, nous sommes capables de dématérialiser les échanges entre les mairies qui recueillent les demandes de titres et les services préfectoraux qui instruisent ces demandes, nous supprimons le flux papier ; ce faisant, nous réduisons le délai de traitement des demandes de titres, et nous offrons de nouveaux services à la population, gratuits qui plus est. Nous avons absolument tenu, en effet, à ce que la délivrance des CNI demeure gratuite. Nous aurions pu faire payer les usagers pour la mise en place de services nouveaux, mais ce n'était pas notre voeu ; nous voulions un meilleur service, plus rapide, plus souple, et gratuit.

Pour moderne qu'elle soit, cette technologie n'en est pas moins radicalement différente de celle censurée par le Conseil constitutionnel en 2012. Notre choix est tout autre que celui qui avait été fait alors.

Le gouvernement de l'époque avait souhaité élaborer une carte à puce dénommée « carte nationale d'identité électronique » (CNIE), dont la finalité aurait été double : améliorer la lutte contre la fraude ; permettre de remonter à l'identité des détenteurs de titres à partir de leurs données biométriques. Ce n'est ni le fait que la carte ait une puce, ni le fait qu'elle ait vocation à lutter contre la fraude qui a été censuré. Ce qui a fondé la censure du Conseil constitutionnel, c'est la possibilité de constituer un fichier d'identification des personnes à partir de leurs données biométriques.

Ce que nous faisons est très différent. Nous écartons la puce, j'y reviendrai ; nous maintenons la finalité propre à la lutte contre la fraude, car c'est bien ce que nous recherchons avec le plan « Préfectures nouvelle génération » ; nous écartons totalement l'identification du demandeur de titre à partir de ses données biométriques.

Notre texte est rigoureusement conforme aux recommandations du Conseil constitutionnel, et c'est décisif. En effet, le fichier que permet de créer le décret en débat possède trois compartiments : le premier, relatif à des données alphanumériques – le nom et l'adresse du demandeur, le numéro de la demande, tous éléments déjà disponibles sur support papier pour les agents des préfectures et qui figurent sur le formulaire de demande de titre ou CERFA – est strictement inchangé ; le deuxième est relatif à la photo et aux deux empreintes digitales numérisées ; le troisième contient les pièces justificatives. S'il est possible de remonter au compartiment biométrique à partir des données propres à la demande du titre, c'est-à-dire à partir d'un nom, d'un prénom, d'une adresse, on ne peut absolument pas, à partir des données biométriques – photo numérisée, empreintes digitales, signature – retrouver l'identité du demandeur. Nous avons souhaité cette impossibilité, et nous l'avons inscrite dans le texte.

C'est une impossibilité juridique : le décret l'interdit, et, pour la surmonter, il faudrait non pas seulement un décret mais une loi et de nouveaux principes constitutionnels. Il est donc faux de prétendre qu'une autre majorité pourrait prendre d'autres dispositions sous la forme d'un autre décret. Il faudrait prendre les mêmes dispositions législatives qu'en 2012, qui ne pourraient échapper à une censure que si la Constitution était préalablement révisée.

L'impossibilité de retrouver l'identité du demandeur à partir des données biométriques est également technique : l'architecture de l'application devrait être ni plus ni moins que rebâtie pour le permettre. Ce fichier ne permet donc en aucun cas, ni juridiquement, ni techniquement, de mettre un nom sur une personne à partir de ses seules empreintes digitales ; il permet uniquement de vérifier que la personne qui demande un titre est bien celle qu'elle prétend être au vu du contrôle de conformité des données biométriques que permet la base. C'est donc une procédure d'authentification des demandes, ni plus, ni moins, ce n'est pas une procédure d'identification des personnes. Ce que nous faisons est donc totalement différent de ce qui a été voté en 2012.

De surcroît, je tiens à rappeler que le Gouvernement a respecté toutes les procédures prévues par les textes pour élaborer ce décret.

Nous avons consulté la CNIL, qui, quoique n'étant pas particulièrement connue pour sa connivence avec le ministère de l'intérieur, reconnaît que les finalités de notre décret sont « déterminées, explicites et légitimes ». Et même si elle ne conteste pas que ces dispositions relèvent du domaine réglementaire, la CNIL indique qu'un débat parlementaire, compte tenu de l'ampleur du sujet, serait souhaitable. J'assume donc pleinement mon souhait d'un débat parlementaire, qui soit l'occasion d'une confrontation des points de vue, d'un échange d'idées, et qui permette de rassurer, de répondre à des interrogations légitimes et d'apaiser des craintes. Ce fichier est destiné à sécuriser des titres d'identité, pas à faire peur. J'accueillerai très favorablement toute disposition complétant le décret qui serait de nature à rassurer, tout dispositif de contrôle ou d'expertise.

Ensuite, nous avons respecté strictement toutes les préconisations du Conseil d'État, dont j'ai souhaité que l'avis soit publié sur le site du ministère de l'intérieur ; vous pouvez donc l'y trouver. Vous constaterez qu'il n'y a pas une feuille de papier à cigarette entre le décret et la position exprimée par le Conseil d'État. J'ai souhaité m'entourer des garanties maximales, en vérifiant en amont que la procédure réglementaire était adéquate. Le Conseil d'État l'a confirmé, et mes services ont alors commencé à écrire le texte, et le Conseil d'État a été à nouveau saisi. Nous avons également sollicité l'avis des élus à travers le Comité national d'évaluation des normes (CNEN) et nous avons eu de nombreux échanges avec l'Association des maires de France (AMF).

Dans ces avis, nous avons respecté les prérogatives respectives des pouvoirs législatif et réglementaire. Toutes les instances que je viens de citer le reconnaissent, le vecteur réglementaire était, au regard de la hiérarchie des normes, le vecteur approprié, qui respecte les principes de notre État de droit. Et le partage entre ce qui ressort de la loi et du règlement est un des piliers de notre État de droit – je ne vous rappellerai pas les articles 34 et 37 de la Constitution. Il est de la responsabilité du Gouvernement de faire respecter cette séparation, ce qui, naturellement, n'empêche nullement le débat. J'ai toujours souhaité, vous le savez, que nous puissions aborder toutes les questions.

Je souhaite, pour terminer, apporter quelques réponses précises aux principales interrogations formulées dans le débat public, éventuellement par certains d'entre vous.

Première interrogation : ce fichier ne serait-il pas un « méga-fichier » ayant vocation à ficher tous les Français ? Ce n'est pas mon objectif. Mon objectif est de mettre en place un nouveau service public, destiné à favoriser l'accès à des titres sécurisés, notamment lors du renouvellement des titres d'identité.

Je veux donc apporter deux éléments de réponse.

D'une part, il ne s'agit pas d'un fichier d'identification des détenteurs de titres, mais d'un fichier d'authentification des titres demandés, comme j'ai déjà eu l'occasion de le souligner.

D'autre part, il existe actuellement un fichier, dont personne ne parle : le fichier national de gestion (FNG), qui concerne déjà tous les Français détenteurs d'une carte d'identité. Et le fichier TES, qui contient depuis 2008 des données biométriques, a permis de délivrer plus de 29 millions de passeports, c'est-à-dire à près de la moitié de la population, sans que personne s'en préoccupe jamais.

Seconde interrogation : pourquoi ne pas avoir repris le système de puce proposé en 2012 et refait la CNIE, comme semble le suggérer la CNIL dans son avis ? Je donnerai là quatre éléments de réponse.

Premier élément de réponse : nous avons cherché à nous écarter de la CNIE de 2012 parce qu'elle avait suscité des contestations extrêmement fortes et des interrogations multiples. Et, même si ce n'est pas la CNIE elle-même qui a été censurée, nous avons essayé de mettre en place un dispositif absolument différent pour bien montrer que notre intention n'était nullement de permettre l'identification de quiconque par l'intermédiaire des données biométriques. Notre objectif était en réalité, en changeant le dispositif, de bien montrer que notre démarche était différente et visait à élaborer non un fichier d'identification des Français mais un dispositif d'authentification de titres.

Le débat en cours est intéressant : il nous est reproché à la fois de refaire ce qui a été censuré en 2012 – ce qui n'est pas vrai – et en même temps de ne pas faire pareil, de ne pas faire la CNIE. Vous reconnaîtrez avec moi que c'est un peu compliqué. Oui, nous avons fait tout à fait différemment, car nous savons bien ce qui s'est passé en 2012. Nous ne voulons pas que les mêmes interrogations, les mêmes suspicions, rejaillissent par méconnaissance des préconisations du Conseil constitutionnel.

Deuxième élément de réponse : nous avons lancé, avec le plan « Préfectures nouvelle génération », une réforme qui arrive, chose rare, à concilier économies et modernisation du service public. Nous devons faire des économies, c'est une réalité à laquelle nous sommes tous confrontés. Dès lors, en 2015, j'ai demandé à mes services de maîtriser le coût de cette réforme, dont vous savez qu'elle se traduit par un repyramidage important des personnels, mais aussi par des investissements importants dans des applications informatiques permettant aux Français de faire des demandes à distance. Une puce électronique aurait renchéri de plus de 100 millions d'euros la réforme. Or je ne souhaitais pas rendre payants les titres. L'objectif est un service plus facilement accessible, plus moderne, plus rapide et gratuit. Si la CNI est gratuite, l'ajout d'une puce dans une carte aurait un coût budgétaire, qui ne pourrait être financé qu'en faisant payer l'usager, ce à quoi je me refuse pour des raisons que chacun comprendra.

Troisième élément de réponse : la puce peut aussi créer des complications pour l'usager en cas de perte de la carte d'identité. En effet, alors que nous souhaitons faciliter les renouvellements des titres tout en luttant mieux contre la fraude, la perte d'une carte d'identité à puce – et donc des données biométriques détenues de façon individuelle – nécessiterait pour l'usager de repartir à zéro. La réforme perdrait sa raison d'être.

Enfin, un quatrième élément me paraît décisif : la puce ne nous est pas apparue comme étant la technologie la plus performante en matière de sécurité.

Nous avons, en 2008, selon les préconisations européennes, choisi de construire une base de données biométriques. Nous confirmons ce choix aujourd'hui, à la lumière de huit années d'expérience.

Notre but principal, inscrit dans le plan « Préfectures nouvelle génération », c'est la lutte contre les usurpations d'identité lors du renouvellement d'un titre qui a été perdu, volé ou détruit. Lors de l'instruction de la demande de renouvellement d'un titre, les empreintes du demandeur peuvent être comparées au dossier du titre antérieur qui comprend les données biométriques. Sans base de données, il n'y a pas de point de référence, donc pas de comparaison possible. Cette faille facilite l'usurpation d'identité, notamment à travers la technique du look alike : un individu mal intentionné récupère le titre d'une personne à laquelle il ressemble physiquement, se présente pour en demander le renouvellement ; il obtient un nouveau titre qui n'a pas été confronté au titre volé. Il dispose alors d'un vrai titre, valide, mais délivré à partir de données erronées, ne correspondant pas à la vraie identité initiale du détenteur du titre. Ce « vrai faux » est le principal moyen de fraude à l'identité.

En sens inverse, ce fichier permettra à la victime d'un usurpateur d'identité de faire prospérer l'investigation : en examinant tous les titres correspondant à un nom, il sera possible d'invalider ceux d'entre eux qui ont été indûment obtenus – on empêchera ainsi l'usurpateur de commettre de nouveaux méfaits avec un titre indu.

Le deuxième motif du choix de la base de données biométriques, c'est la possibilité de déférer aux réquisitions judiciaires, notamment pour extraire le dossier de demande du titre – y compris les données biométriques – de personnes décédées, notamment de victimes, ou d'auteurs, d'attentats ou de catastrophes.

Le troisième motif, enfin, c'est qu'une base de données ne présente pas de risques de défaillance, d'altération ou de dégradation du composant électronique du titre. De surcroît, outre la base en tant que telle, ce sont les processus qui lui sont agrégés qui la rendent pertinente en termes de sécurité : les codes-barres et liens numérisés avec des pièces justificatives authentifiées – actes de naissance ou justificatifs de domicile.

À la suite de la censure du Conseil constitutionnel de 2012, le ministère de l'Intérieur n'est pas resté inactif. L'un des objectifs de la réforme de 2012 était la lutte contre la fraude. Or il nous est apparu que, plus qu'à la sécurité du titre lui-même, c'est aujourd'hui davantage à chacune des étapes de l'instruction des demandes que nous devons nous montrer vigilants.

J'en viens aux garanties apportées pour éviter le piratage du fichier. La CNIL indique en effet dans son avis que l'importance de ce fichier, dont les données et les finalités sont incontestables en tant que telles, impose la plus grande vigilance. Elle a parfaitement raison.

De fait, l'application TES bénéficiera dans son nouveau format de protections informatiques qui ont été parfaitement pensées, déjà pratiquées depuis huit ans et dont la robustesse est donc non pas espérée mais avérée. En effet, face aux risques de piratage évoqués, les bases de l'application centrale sont protégées de plusieurs manières. Vous comprendrez que mon propos ne sera pas exhaustif, afin de préserver ce haut degré de sécurité. Mais je suis extrêmement favorable à ce que toutes les expertises nécessaires soient diligentées : des organismes comme l'Agence nationale de la sécurité des systèmes d'information (ANSSI) sont à même d'y procéder avant que le fichier ne soit activé. Chacun sera ainsi rassuré.

Enfin, troisième et dernière interpellation à laquelle je veux répondre : ce qui est critiquable n'est pas tant ce que vous faites, nous dit-on, que ce qui pourrait en être fait par d'autres demain. Mais ce que nous faisons ne peut pas être défait autrement que par le vote de nouvelles lois : juridiquement, il n'y a pas d'autre chemin. Il faudrait même, pour ne pas encourir à nouveau la censure du Conseil constitutionnel, modifier la Constitution.

Quant à la question, technique, de savoir si l'on peut modifier le fonctionnement du fichier sans modifier les textes, je suis tout à fait favorable à un contrôle annuel des conditions de son usage par les agences et structures d'expertise idoines, ainsi que par le Parlement. Je suis même prêt à inscrire ce contrôle dans les textes réglementaires, afin de dissiper toute ambiguïté.

Merci de vos explications, monsieur le ministre. Le groupe Socialiste, écologiste et républicain accueille très favorablement l'idée d'un débat parlementaire qui permettra de lever les doutes : notre rôle de parlementaires est de poser des questions, notamment sur la nécessité de l'existence d'un tel fichier.

Nous avons relevé que la CNIL s'était notamment inquiétée des défaillances en ce qui concerne la délivrance des actes de naissances : ne pouvait-on lever cet écueil en travaillant avec la plateforme COMEDEC – acronyme de « communication électronique des documents d'état-civil » ? Vous avez déjà répondu à certaines questions. D'autres vous interrogeront sûrement sur d'autres points.

Monsieur le ministre, la sécurité a un coût : n'écartons pas trop vite l'étude de solutions alternatives – comme la carte à puce.

Vous nous avez également parlé de l'architecture du fichier, dont vous dites qu'elle distingue bien identification et authentification. Mais n'importe quel technicien peut manipuler une base centralisée : sur ce point aussi, nous aurons besoin d'être rassurés.

Un gouvernement moins vertueux que le vôtre, moins attaché aux libertés publiques, pourrait en effet avoir envie de détourner ce fichier. Bien sûr, il faudrait une loi, et plutôt une loi sur le renseignement qu'une loi sur les documents d'identité ; mais cela demeure une préoccupation.

Cette masse d'informations pourrait faire naître des convoitises – chez les hackers, mais pas seulement. Israël, qui n'est certainement pas le dernier pays à se préoccuper de sa sécurité, notamment informatique, a vu des millions de données personnelles piratées… Vous l'avez dit, nous disposons d'agences de contrôle. Mais, là encore, nous avons besoin d'être rassurés quant aux modalités de protection du fichier contre des tentatives de piratage.

Enfin, monsieur le ministre, qui aura accès à ce fichier, et selon quelle procédure ?

Un temps de dialogue est donc nécessaire, et le débat parlementaire sera le bienvenu.

Au nom du groupe Les Républicains, je commence par me réjouir, monsieur le ministre, de votre changement de pied : lorsque je vous ai demandé vendredi dernier l'organisation d'un débat parlementaire, vous aviez répondu par la négative.

Notre groupe estime que ce fichier va dans le bon sens, puisqu'il améliorera le processus d'authentification lors de la délivrance des titres d'identité. Or l'usurpation d'identité est un fléau très grave. De plus, le fichier administratif FNG est obsolète, il faut donc le moderniser. Enfin, la connexion avec le fichier du Système d'information Schengen (SIS) permettra notamment la transmission de données à Interpol.

La plupart des informations qui figureront dans ce fichier sont d'ailleurs déjà demandées pour la délivrance des passeports – dont le fichier, validé par le Conseil d'État, rassemble 15 millions de personnes, ce qui n'a jusqu'ici causé aucune difficulté.

Certains estiment que ce nouveau fichier pose problème ; pour d'autres, il manque d'ambition. En tout cas, la France était très en retard, puisqu'une vingtaine de pays disposent déjà d'un fichier central biométrique. Nous nous trouvons aujourd'hui dans une situation d'insécurité juridique, à laquelle le décret ne répond qu'en partie en uniformisant les fichiers. De plus, le support même de la carte d'identité est aujourd'hui falsifiable, et très ancien.

Nous pourrions me semble-t-il voter une nouvelle loi de protection de l'identité, plus adaptée aux enjeux sécuritaires actuels – qui vont plutôt en grandissant, reconnaissons-le.

S'agissant de la décision du Conseil constitutionnel, que j'ai lue de près en tant que rapporteur de la proposition de loi en 2011 à l'Assemblée nationale, je note que le Conseil ne s'est pas prononcé pour ou contre la biométrie, pour ou contre un fichier central. Il avait seulement considéré que les garanties apportées n'étaient pas suffisantes, et que l'on ne pouvait pas lier l'identité biométrique à l'identité biographique, c'est-à-dire que l'on ne devait pas pouvoir remonter des empreintes digitales, par exemple, à l'identité. Il avait également censuré les trop nombreuses finalités du fichier prévu par la loi, qui visait entre autres à permettre l'identification de personnes décédées en nombre dans un attentat en autorisant la reconnaissance par empreintes digitales. Ce sont des sujets d'une très grande actualité.

La censure était très partielle, et je souligne en outre que le Conseil constitutionnel sait adapter sa jurisprudence à l'évolution des circonstances. Cela pourrait être le cas en l'espèce.

Monsieur le ministre, vous avez répondu à certaines interrogations, mais ce fichier inquiète, c'est vrai, nombre de nos concitoyens, qui craignent une restriction des libertés individuelles.

Si nous avons bien compris que le but de ce fichier est de rassembler les informations personnelles et biométriques nécessaires à l'établissement des titres d'identité et de voyage, il apparaît néanmoins nécessaire que vous expliquiez – comme vous avez commencé de le faire – la façon dont il sera géré.

Vous avez tenu compte, vous l'avez dit, de la censure constitutionnelle de 2012. Mais ne pourrait-on pas imaginer qu'une nouvelle loi permette d'utiliser les données biométriques, qui sont particulièrement sensibles ? Qu'en est-il, non seulement de la sécurité juridique, mais surtout de la sécurité technique ? N'y a-t-il pas un risque que l'on se serve de ce fichier pour identifier, par exemple, des gens photographiés dans des manifestations, ce qui constituerait une atteinte aux libertés individuelles ?

Je suis tout à fait favorable à la création, par décret, d'une base unique regroupant les données relatives aux cartes d'identité et aux passeports. La première raison est purement pratique : le FNG est absolument obsolète ; il ne permet ni la numérisation ni la connexion avec les fichiers gérés par Interpol ou par le SIS, et repose sur un archivage des dossiers sur papier. Une modernisation était nécessaire pour lutter contre les usurpations d'identité. La création d'un fichier unique – plutôt que l'articulation de deux fichiers distincts, l'un pour les cartes d'identité et l'autre pour les passeports – me paraîtrait la solution la plus adaptée, la moins coûteuse et la plus efficace.

La solution retenue, c'est-à-dire celle d'un décret après avis de la CNIL et du Conseil d'État, me paraît bonne. Elle est conforme à nos principes juridiques et entièrement respectueuse de la décision constitutionnelle de 2012, qui indiquait notamment que « la création d'un traitement de données à caractère personnel destiné à préserver l'intégrité des données nécessaires à la délivrance des titres d'identité et de voyage permet de sécuriser la délivrance de ces titres et d'améliorer l'efficacité de la lutte contre la fraude [et] qu'elle est ainsi justifiée par un motif d'intérêt général ».

Enfin, ce débat public est légitime, bien sûr, mais je suis toujours surpris de voir que dès que l'État-nation, dirigé par des autorités désignées par un processus démocratique, crée un fichier, le choeur des vierges effarouchées se met à crier « Big Brother ! ». En revanche, les sociétés qu'on appelle les GAFA – Google, Apple, Facebook, Amazon – multiplient les traitements de données privées en suscitant beaucoup moins d'indignation. Arrêtons ces mauvais procès !

Contrairement à M. Larrivé, je considère que le débat doit avoir lieu chaque fois que ce type de fichier est créé par décret. L'article 34 de la Constitution n'interdit pas du tout de créer un fichier de police par la loi, c'est si vrai que dans un cas sur cinq, ces fichiers ont été créés par la loi.

En 2009 et 2011, j'ai été auteure, avec M. Jacques-Alain Benisti, de deux rapports parlementaires sur le sujet. Leurs conclusions avaient été unanimement approuvées par la commission des Lois, qui avait également adopté, à l'unanimité encore, une proposition de loi, mais la majorité de l'époque – l'opposition actuelle – l'avait repoussée en séance publique en novembre 2009. Cette proposition de loi prévoyait une chose très simple : que les fichiers de police soient créés par la loi. Une démocratie mature, adulte, plus encore dans le contexte actuel de lutte contre le terrorisme, doit parfaitement assumer qu'elle donne aux services de police et de gendarmerie les prérogatives et les outils numériques dont ils ont besoin, mais cela doit être débattu par le Parlement. Si tel était le cas, nous éviterions bien des malentendus.

Ma question porte sur le chiffrement et la sécurité de ces données. Vous avez évoqué le rôle de l'ANSSI, mais j'ai appris en lisant Le Monde que cette agence avait passé un accord avec Microsoft ! Nous avons aujourd'hui en France un grave défaut de maîtrise de notre souveraineté numérique. Peut-être le sujet le plus sérieux, sur ces fichiers comme dans d'autres matières de défense nationale, est-il le fait que ces données soient accessibles à des systèmes de traitement informatique ou de logiciels contrôlés par la National Security Agency. Après la victoire de M. Donald Trump annoncée ce matin, cela ne manquera pas de créer des problèmes supplémentaires.

Je partage les préoccupations de Mmes Delphine Batho et Marie-Anne Chapdelaine. Nous sommes face à « un fichier dont la puissance n'a jamais été atteinte dans notre pays, puisqu'il va concerner la totalité de la population » : ce sont les propres termes qu'utilisait M. Jean-Jacques Urvoas sur son blog, le 6 mars 2012, à propos du précédent fichier. Il n'y a donc pas de meilleur détracteur de ce décret que l'actuel garde des Sceaux.

Il n'y a pas à choisir entre sécurité et liberté. Nous avons aujourd'hui la possibilité de jouir de l'un et de l'autre en même temps. Suivre les recommandations de la CNIL en intégrant aux documents d'identité une puce contenant ces informations a certes un coût, mais c'est ce qui donnerait au système la meilleure fiabilité.

Je suis d'accord avec vous, monsieur le ministre ; il est nécessaire de sécuriser l'identité. C'est ce que permet la puce. Vous dites qu'il faut lutter contre l'usurpation d'identité, et vous avez raison, mais de telles usurpations seront encore plus fréquentes si le fichier est créé.

Vous nous certifiez également, sur le plan technique, que ce fichier ne sera pas piraté. M. Jean-Jacques Urvoas ajoutait pour sa part, toujours le 6 mars 2012 : « Aucun système informatique n'est impénétrable. Toutes les bases de données peuvent être piratées. Ce n'est toujours qu'une question de temps. » Peut-être la robustesse du fichier a-t-elle été prouvée techniquement, mais les Israéliens, qui ont des ingénieurs non moins compétents que les nôtres, se sont fait voler en 2011 les données des 9 millions de citoyens, qui ont ensuite été publiées sur les réseaux. Et la même chose est arrivée en 2015 à 55 millions de Philippins !

Une fois le fichier créé, nous ne pourrons rien faire pour empêcher que ces données soient accessibles sur l'internet. Vous nous dites qu'il ne sera pas possible d'identifier les personnes à partir de ce seul fichier ; certes, mais c'est toujours le croisement de plusieurs fichiers qui a permis l'exploitation massive des données – et jamais cela n'a été pour la sécurité ou la liberté des citoyens.

Monsieur le ministre, je vous ai interrogé dès la semaine dernière sur le fichier TES. Vous nous annoncez aujourd'hui un débat au Parlement, effectivement facultatif, mais il aurait été approprié de l'organiser avant la publication de ce décret, voire de déposer un projet de loi. Je rappelle que nous ne disposons toujours d'aucune étude d'impact.

Pouvez-vous nous dire si, en attendant le débat parlementaire, vous entendez suspendre le décret du 28 octobre ? Dans le cas contraire, le débat n'aurait guère d'intérêt.

Vous nous avez expliqué que le fichier sera divisé en trois compartiments – données alphanumériques ; données biométriques, photo du visage et empreintes digitales ; pièces justificatives –, qu'il ne sera accessible que pour authentifier les demandes de titres, qu'il faudra une loi – et, le cas échéant, une révision constitutionnelle – pour le modifier.

Mais le problème n'est pas là. Le problème est que ce fichier va exister, avec toutes ses données, et que tous les obstacles sont contournables. Le problème n'est pas celui de l'architecture du fichier, mais celui des personnes qui se trouveront face au clavier et qui, selon les possibilités d'accès dont elles disposeront, pourront faire ce qu'elles voudront et laisser « fuiter » des données. Il va se poser un vrai problème de sécurité des données, et je souhaite qu'il soit abordé lors du débat au Parlement, le décret étant suspendu à titre conservatoire.

Je vais maintenant donner la parole au ministre pour répondre, car il devra se rendre ensuite dans l'hémicycle pour les questions au Gouvernement – dont une, je crois le savoir, portera sur le même thème. J'en suis désolé pour ceux de nos collègues qui n'auront pu prendre la parole – mais qui pourront intervenir lors du débat annoncé.

Je suis prêt également à revenir devant votre commission, pour trois heures s'il le faut…

Je tiens à dire qu'il ne sera pas possible d'utiliser les données biométriques pour reconstituer l'identité d'une personne, car le décret l'interdit. Quiconque le ferait s'exposerait à des poursuites pénales, compte tenu de la gravité de cet acte.

Nous avons conçu l'application de manière à ce que, techniquement, il ne soit pas possible de le faire.

Mme de La Raudière et M. Tardy soulèvent des interrogations, je propose la plus grande transparence. Je propose à tous les parlementaires que, dans un cadre de confidentialité absolue, l'ANSSI et les structures dont c'est le rôle puissent examiner les conditions dans lesquelles les applications sont mises en oeuvre, et leur fiabilité. Étant certain de ce que nous faisons et de la sincérité de notre démarche, je n'ai pas de problème avec ce contrôle, au contraire : je le souhaite.

Madame Batho, les fichiers de police doivent faire l'objet d'une loi, et tous les fichiers de police ont été adoptés par voie législative. Le fichier TES n'est pas un fichier de police. C'est un fichier administratif d'authentification des documents d'identité. Il a été créé par un décret de 2008 et nous nous greffons sur lui pour les cartes d'identité.

Je l'ignorais ! C'est bien le signe que ce fichier n'est pas dangereux… Voilà déjà un élément de réponse qui devrait rassurer tout le monde !

Plus sérieusement, Mme Delphine Batho soulève la question du chiffrement. Je ne vais pas donner le détail des conditions dans lesquelles nous chiffrons. Mais nous sommes prêts, dans le respect de la confidentialité, avec des parlementaires habilités pour cela et des agences dont c'est le rôle, à fournir tous les éléments sur cette question. Même s'il s'agit de questions de haute souveraineté, je tiens à dissiper toute ambiguïté.

Madame Attard, vous me dites que le garde des Sceaux est le premier détracteur de ce décret. Il en est plutôt le premier signataire ! Je vous rappelle en effet qu'il a cosigné ce décret avec moi. Le garde des Sceaux est un homme suffisamment sensé pour ne pas signer un décret auquel il s'oppose. Je vous invite à aller le vérifier : le décret a été signé par votre serviteur, par le garde des Sceaux, par le ministre de la défense et par la ministre des outre-mer.

En revanche, M. Jean-Jacques Urvoas était un détracteur du fichier de 2012. Le fichier que nous mettons en place est un fichier d'authentification des titres, pas d'identification des personnes. Ce n'est pas un fichier de police. La mise en place de ce fichier doit permettre d'assurer la modernisation des préfectures et des sous-préfectures et favoriser l'accès à des titres d'identité dans des conditions modernes, simplifiées et rapides, notamment au moment de leur renouvellement, avec un haut niveau de sûreté pour les citoyens. C'est l'objectif que nous poursuivons.

Enfin, monsieur Tardy, nous ne suspendrons pas l'application du décret, mais le débat au Parlement, les interrogations soulevées et les réponses apportées par le Gouvernement permettront de le compléter par tous les éléments normatifs à même d'apporter au Parlement et à l'opinion publique la garantie que ce fichier fonctionnera conformément aux principes de sauvegarde des libertés publiques. Tel est bien l'état d'esprit du Gouvernement. Ce ne sera donc pas un débat pour rien.

Des expérimentations sont engagées suite à la publication du décret, notamment dans les Yvelines. Elles pourront alimenter notre débat.

Merci, monsieur le ministre. Nous verrons, d'ici au débat annoncé, comment organiser ce dont vous nous avez parlé à propos du chiffrement.

La réunion s'achève à 14 heures 55.

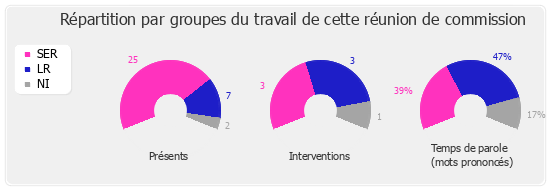

Membres présents ou excusés

Présents. - M. Luc Belot, M. Erwann Binet, Mme Colette Capdevielle, Mme Marie-Anne Chapdelaine, M. Sergio Coronado, Mme Pascale Crozon, Mme Françoise Descamps-Crosnier, M. René Dosière, Mme Laurence Dumont, M. Guillaume Garot, M. Guy Geoffroy, M. Philippe Goujon, M. Philippe Houillon, M. Guillaume Larrivé, M. Jean-Yves Le Bouillonnec, Mme Anne-Yvonne Le Dain, Mme Sandrine Mazetier, M. Paul Molac, Mme Elisabeth Pochon, M. Pascal Popelin, M. Joaquim Pueyo, M. Dominique Raimbourg, Mme Cécile Untermaier, M. Daniel Vaillant, M. Jacques Valax, M. Jean-Luc Warsmann

Excusés. - M. Ibrahim Aboubacar, Mme Huguette Bello, M. Marc Dolez, M. Daniel Gibbes, M. Yves Goasdoué, Mme Nathalie Kosciusko-Morizet, Mme Maina Sage, M. Roger-Gérard Schwartzenberg, Mme Paola Zanetti

Assistaient également à la réunion. - M. Éric Alauzet, Mme Isabelle Attard, Mme Delphine Batho, Mme Bernadette Laclais, Mme Laure de La Raudière, M. Michel Ménard, M. Christian Paul, M. Lionel Tardy